C2 : Exercices

Adresses IP

C13.E1 : Réseau local et masque

Un ordinateur présent sur un réseau est configuré avec les paramètres suivants :

- - masque de sous-réseau :

255.255.255.240 - - adresse IP n° 1 :

192.168.0.10

On souhaite savoir si l’ordinateur d’adresse IP n° 2 192.168.0.35 fait partie du même sous-réseau.

1. Convertir les adresses IP et le masque en binaire.

2. Appliquer l'opérateur logique AND bit à bit entre l'adresse IP et le masque.

3. Conclure.

4. Combien de machines ce sous réseau pourra-t-il accueillir ?

C13.E2 : Passerelle

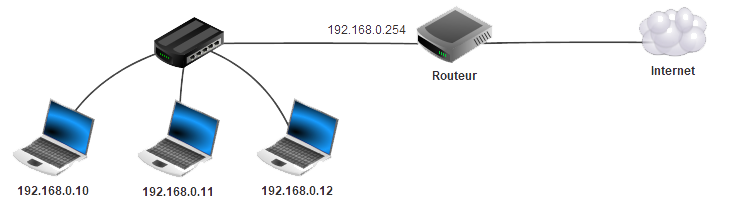

On considère le réseau local constitué de trois ordinateurs représenté ci-dessous. Le masque de sous-réseau de chaque machine a pour valeur 255.255.255.0.

1. Qu'appelle-t-on "passerelle" du réseau local constitué par les trois ordinateurs potables ?

2. Justifier que l'adresse IP attribuée à l'interface du routeur reliée au commutateur est cohérente.

3. Quelle(s) valeur(s) doit-on donner à la passerelle des trois ordinateurs ?

C13.E3 : Les adresses IPv6 (calculatrice autorisée)

Depuis une dizaine d'année, le nombre de machines connectées au réseau internet dépasse le nombre d'adresses IPv4 disponible. C'est pourquoi, petit à petit, le protocole (et les adresses) IPv4 est remplacé par le protocole (et les adresses) IPv6.

Les adresses IPv4 étaient codées sur 32 bits, alors que les adresses IPv6 sont codées sur 128 bits.

Les adresses IPv6 sont en général écrites en hexadécimal. Elles sont alors composées de 8 groupes de 4 caractères hexadécimaux. Chaque groupe est séparé par ":".

Exemple : fe80:0000:0000:0000:0202:b3ff:fe1e:8329

Le nombre d'humains sur Terre en 2023 est estimé à 7,9 milliards, c'est-à-dire \(\pu{7,9E9}\).

1. Nombre d'adresses IP disponibles

1.a. Déterminer le nombre d'adresses IPv4 possibles.

1.b. Déterminer le nombre d'adresses IPv6 possibles.

1.c. Commenter ces deux résultats.

2. Déterminer l'adresse du réseau correspondant à l'adresse IPv6 suivante : 2001:0db8:85a3:0000:0000:8a2e:0370:7334/64

C13.E4 : Un peu de python...

1. Écrire le code de la fonction valide_adresse_ipv4(adresse : str) -> Bool qui prend en paramètre une adresse ip sous forme de chaîne de caractères et renvoie True si l’adresse est valide, False sinon.

Exemple :

>>> valide_adresse_ipv4('192.168.3.10')

True

>>> valide_adresse_ipv4('192.530.3.10')

False

>>> valide_adresse_ipv4('192.168.32.10.15')

False2. Écrire le code de la fonction adresse_reseau(adresse : str, masque : str ) → str qui prend en paramètre une adresse ip et un masque et renvoie l’adresse réseaux correspondante. La fonction renvoie None si l’adresse ip est invalide.

Exemple :

>>> adresse_reseaux('192.168.30.10', '255.255.0.0')

192.168.0.0

>>> adresse_reseaux('192.530.30.10', '255.255.0.0')

NoneProtocoles RIP et OSPF

C13.E11 : Protocole RIP

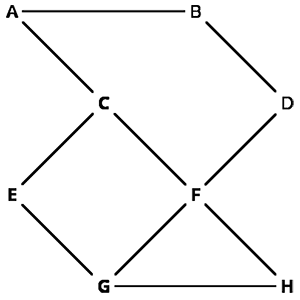

On considère un ensemble de routeurs reliés comme le montre le schéma ci-dessous.

Le choix des meilleurs route est basée sur le protocole RIP

1. Donner les tables de routage des routeurs A, D et E.

2. Indiquer le chemin emprunté pour aller A à H.

3. Le routeur F tombe en panne. Donner alors les nouvelles tables de routage des routeurs A, D et E.

5. Indiquer le nouveau chemin emprunté pour aller de A à H.

C13. : Protocole RIP

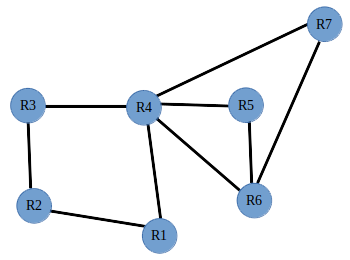

On considère un ensemble de routeurs reliés comme le montre le schéma ci-dessous.

Les routeurs sont programmé à l'aide du protocole RIP.

1. Fonctionnement du réseau

1.a. Déterminer les tables de routage du routeur R4, R6 et R2.

1.b. Le routeur R2 doit envoyer un paquet au routeur R6. Déterminer le chemin parcouru par le paquet.

2. Que se passe-t-il en cas de panne du routeur R4.

3. On décide d’ajouter un routeur R8 qui sera relié aux routeurs R2 et R6.

3.a. Donner une table de routage pour R8.

3.b. Donner une nouvelle table de routage de R2.

3.c. Le routeur R2 doit envoyer un nouveau paquet au routeur R6. Déterminer le chemin parcouru par le paquet.

C13.E13 : Table de routage protocole RIP

On considère de réseau ci-dessous.

Les lettres minuscules correspondent aux interfaces des routeurs.

Sur le modèle ci-dessous, construire les tables de routage des trois routeurs pour que toutes les machines puissent communiquer.

| Destination | Passerelle | Interface | Distance |

|---|---|---|---|

| 10.2.1.0/30 | R2 | R1.b | 2 |

| ... | ... | ... | ... |

C13.E14 : Table de routage protocole RIP

On considère un réseau composé de 7 routeurs notés A, B, C, D, E, F et G.

On donne les tables de routage des routeurs A, B et F, avec le protocole RIP.

| Destination | Routeur suivant | Distance |

|---|---|---|

| B | B | 1 |

| C | C | 1 |

| D | D | 1 |

| E | D | 4 |

| F | D | 2 |

| G | D | 3 |

| Destination | Routeur suivant | Distance |

|---|---|---|

| A | A | 1 |

| C | C | 1 |

| D | A | 2 |

| E | C | 4 |

| F | C | 2 |

| G | C | 3 |

| Destination | Routeur suivant | Distance |

|---|---|---|

| A | D | 2 |

| B | C | 2 |

| C | C | 1 |

| D | D | 1 |

| E | G | 2 |

| G | G | 1 |

1. D'après la table de routage du routeur A, le routeur C est-il directement relié au routeur E ?

2. Représenter ce réseau sous forme d'un graphe.

3. Donner la table de routage du routeur C.

4. Les tables de routage doivent-elles être modifiées si la liaison entre C et F est rompue ? Justifier en donnant un exemple de route.

C13.E15 : Comparaison des protocoles RIP et OSPF

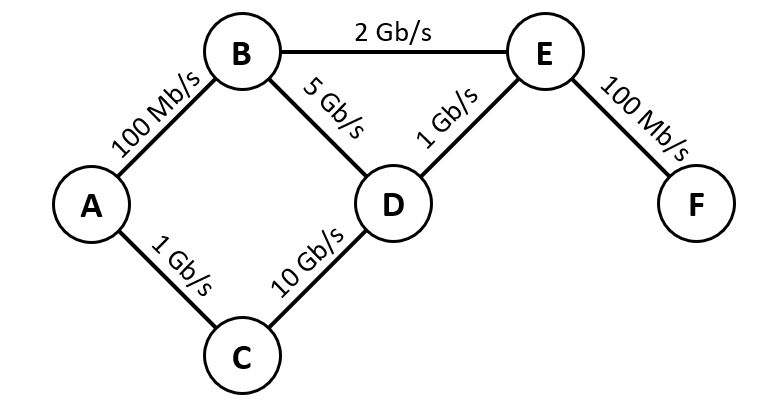

On considère le réseau représenté ci-dessous :

La tableau de routage du routeur A suivant le protocole RIP et pour des distances inférieures ou égales à 2 est la suivante :

| Destination | Routeur suivant | Distance |

|---|---|---|

| B | B | 1 |

| C | C | 1 |

| D | C | 2 |

| E | B | 2 |

| Passerelle par défaut | C |

Informations :

- - Le coût d'une liaison est donné par la formule \(\frac{\pu{10^8}}{D}\) où \(D\) est le débit de la liaison en \(\pu{bits/s}\) ;

- - Le coût d'un trajet composé de plusieurs liaisons est la somme des coûts des différentes liaisons.

1. Expliquer le principe du protocole RIP, ainsi que du protocole OSPF.

2. Expliquer le rôle de la passerelle par défaut dans la table de routage.

3. La passerelle par défaut du routeur A est-elle judicieuse avec le protocole RIP ? Avec le protocole OSPF ?

4. Quel est le meilleur chemin pour aller de A à F suivant le protocole OSPF.

5. Construire la table de routage complète du routeur A suivant le protocole OSPF.

Autre

C13.E21 : Mesure du débit d'un goulot d'étranglement

Considérons, dans un réseau, un émetteur et un récepteur séparés par une succession de lien de débit différents. Le débit maximal de l'ensemble du chemin est limité par celui du lien le moins bon.

La technique dite "packet pair" (pair de paquets) permet d'estimer ce débit. Elle consiste à envoyer deux paquets de taille identique l'un juste après l'autre. La figure ci-dessous schématise la situation.

On note :

- • \(t_0\) l'instant d'arrivée du dernier bit du paquet vert, et t1 l'instant d'arrivée du dernier bit du paquet violet ;

- • \(L\) la taille du paquet violet (c'est à dire son nombre de bits) ;

- • \(B\) le débit (c'est à dire le nombre de bits par seconde) au niveau du goulot d'étranglement.

1. En estimant que le temps écoulé au niveau du récepteur entre la réception des deux paquets est égale au temps d'émission du paquet violet au niveau du goulot d'étranglement, donner la relation entre \(t_1\), \(t_0\), \(B_2\) et \(L\).

2. Cette technique est testée dans un réseau entre deux routeurs. Le temps médian mesuré pour un ensemble de pairs de paquets de \(\pu{1500 octets}\) chacun est de \(\pu{1,3 ms}\). En déduire le débit au niveau du goulot d'étranglement.

C13.E22 : Étude des débits d'un réseau

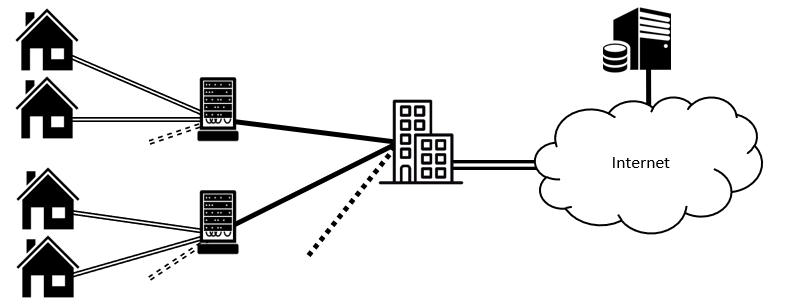

Un opérateur de collecte de trafic ADSL offre des liaisons qui permettent en moyenne \(\pu{10 Mbit/s}\) entre son réseau et chaque box des maisons des utilisateurs et \(\pu{1 Mbit/s}\) dans l'autre sens. Les équipements collectant le trafic ADSL, appelés routeurs de collecte, sont connectés à des fibres optiques offrant un débit bidirectionnel de \(\pu{2,5 Gbit/s}\). Pour maintenir une bonne qualité des connexions, l'opérateur ne veut pas que ses liaisons soient chargées à plus de \(\pu{80 \%}\).

1. Légender le schéma avec le plus d'informations possible.

2. Combien d'utilisateurs ADSL peuvent être connectés à un routeur de collecte ?

3. Est-ce que la liaison ADSL sera toujours chargée à \(\pu{80 \%}\) ?

4. On considère que \(\pu{1 \%}\) des utilisateurs regardent un trafic vidéo sur Internet. L'opérateur possède \(\pu{3000}\) routeurs collectant le trafic ADSL en France. Un flux vidéo a un débit d'au plus \(\pu{2 Mbit/s}\). Quelle devra être la capacité de la liaison, en \(\pu{Gbit/s}\), de l’opérateur à Internet ?